Les données de Check Point indiquent que le secteur de la santé était le plus ciblé par les logiciels rançonneurs aux États-Unis au mois d’octobre dernier

La CISA, le FBI et le HHS ont lancé une alerte exceptionnelle concernant des attaques de logiciels rançonneurs ciblant des hôpitaux américains. Ces agences détiendraient des renseignements crédibles sur ces menaces.

La CISA, le FBI et le HHS ont lancé une alerte exceptionnelle concernant des attaques de logiciels rançonneurs ciblant des hôpitaux américains. Ces agences détiendraient des renseignements crédibles sur ces menaces.

Nous détenons rarement des informations sur de futures cyberattaques, surtout lorsqu’elles sont à grande échelle et potentiellement dévastatrices. Nous devons donc agir dès aujourd’hui pour éviter de véritables dégâts dans un avenir très proche.

Les données de Check Point indiquent que le secteur de la santé est le plus ciblé par les logiciels rançonneurs aux États-Unis en octobre. Cela poursuit la tendance que nous avons observée au cours du troisième trimestre. Ce secteur y était également le plus ciblé aux États-Unis. En octobre, nous avons constaté une augmentation de 71 % des attaques de logiciels rançonneurs contre le secteur de la santé aux États-Unis, par rapport à septembre.

Il s’agit d’une tendance mondiale. Dans les régions APAC et EMEA, nous avons constaté une augmentation plus modérée, bien qu’alarmante, de 33 % et 36 % respectivement.

La hausse des attaques de logiciels rançonneurs dans la région APAC est surtout visible à Singapour (augmentation de 133 % des attaques contre le secteur de la santé) et en Inde (augmentation de 20 %). L’augmentation dans la région EMEA est principalement due à une augmentation d’environ 200 % des attaques contre le secteur de la santé en Allemagne et en Belgique.

Il y a tout juste trois semaines, nous signalions une recrudescence mondiale des attaques de logiciels rançonneurs. Au troisième trimestre 2020, Check Point Research a constaté une augmentation de 50 % de la moyenne quotidienne des attaques de logiciels rançonneurs, par rapport au premier semestre de l’année.

Les attaques de logiciels rançonneurs aux États-Unis ont doublé au cours de la même période.

Dans cette alerte, les agences fédérales ont précisé qu’elles s’attendaient à ce qu’il s’agisse d’attaques du célèbre logiciel rançonneur Ryuk. Cela s’ajoute au fait que Ryuk est responsable de 75 % des attaques de logiciels rançonneurs contre le secteur de la santé aux États-Unis en octobre.

Ryuk a été découvert à la mi-2018, et peu après, Check Point Research en a publié la première analyse approfondie, décrivant une attaque qui ciblait également les États-Unis.

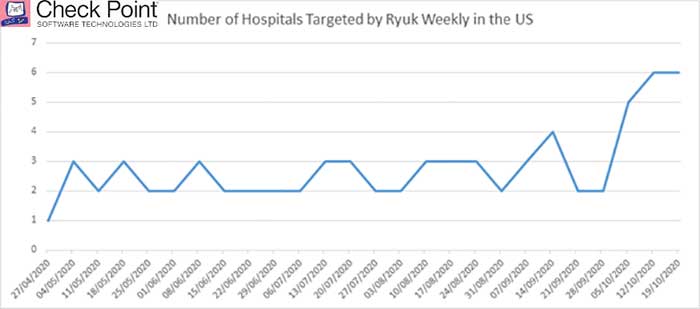

Au fil des ans, nous avons surveillé son activité dans le monde entier, pour essayer de compenser le manque de signalements dont souffre ce type d’attaque. En octobre, nous avons constaté une augmentation de l’activité de Ryuk aux États-Unis, en particulier dans le secteur de la santé.

Pourquoi les hôpitaux ? Et pourquoi maintenant ?

Ce n’est un secret pour personne que les opérateurs de logiciels rançonneurs sont principalement motivés par l’argent, et parfois aussi par le désordre et le sabotage. Afin d’obliger les entreprises à payer les rançons demandées, les pirates trouvent de nouvelles tactiques d’extorsion pour ne laisser aucun moyen d’échapper aux demandes.

Cette fois encore, ces pirates sans cœur exploitent la morbidité croissante liée à la pandémie aux États-Unis pour obliger les hôpitaux à payer les rançons, car ils ne peuvent pas se permettre de fermer l’infrastructure qui soutient directement ou indirectement la vie.

Les moyens de s’en protéger :

- Renforcez votre surveillance pendant le week-end et les jours fériés. La plupart des attaques de logiciels rançonneurs de l’année dernière se sont déroulées pendant les week-ends et les jours fériés, lorsque personne ne prêtait attention.

- Appliquez des correctifs virtuels. L’État recommande de corriger les anciennes versions, mais nous comprenons bien que cela est parfois impossible pour les hôpitaux. C’est pourquoi nous recommandons d’utiliser la technologie de prévention des intrusions équipées des tous derniers correctifs virtuels disponibles pour les vulnérabilités.

- Protection antiransomware. Bien que des groupes de pirates avancés soient impliqués dans cette activité, le processus de chiffrement prend beaucoup de temps. Un antiransomware avec une fonction de remédiation est un outil efficace pour rétablir un fonctionnement normal en quelques minutes lorsqu’une infection a lieu.

- Une attaque de logiciel rançonneur ne commence pas par un logiciel rançonneur ; Ryuk et les autres logiciels rançonneurs achètent une tête de pont dans les entreprises ciblées. Les professionnels de la sécurité doivent rechercher des infections de Trickbot, Emotet, Dridex et CobaltStrik au sein de leurs réseaux, et les éliminer à l’aide de solutions de chasse aux menaces, car ce sont elles qui ouvrent la porte à Ryuk.